如何破解 Web 服務器

客戶通常轉向互聯網獲取信息並購買產品和服務。為此,大多數組織都有網站。大多數網站都存儲有價值的信息,例如信用卡號、電子郵件地址和密碼等。這使它們成為攻擊者的目標。被篡改的網站也可用於傳播宗教或政治意識形態等。

有任何尋求委託駭客服務,雇用駭客的都可以聯絡我們一對一協助。

在本教程中,我們將向您介紹 Web 服務器黑客技術以及如何保護服務器免受此類攻擊。

在本教程中,您將學習:

Web 服務器漏洞

Web 服務器的類型

針對 Web 服務器的攻擊類型

成功攻擊的影響

Web服務器攻擊工具

如何避免對 Web 服務器的攻擊

黑客活動:破解 Web 服務器

Web 服務器漏洞

網絡服務器是一種存儲文件(通常是網頁)並使它們可以通過網絡或因特網訪問的程序。Web 服務器需要硬件和軟件。攻擊者通常以軟件中的漏洞為目標,以獲得對服務器的授權訪問權限。讓我們看一下攻擊者利用的一些常見漏洞。

默認設置——攻擊者很容易猜到這些設置,例如默認用戶 ID 和密碼。默認設置還可能允許執行某些任務,例如在服務器上運行可以被利用的命令。

操作系統和網絡配置錯誤——如果用戶沒有正確的密碼,某些配置(例如允許用戶在服務器上執行命令)可能會很危險。

操作系統和網絡服務器中的錯誤——操作系統或網絡服務器軟件中發現的錯誤也可以被利用來獲得對系統的未授權訪問。

除了上面提到的 web 服務器漏洞,以下也可能導致未經授權的訪問

缺乏安全政策和程序——缺乏安全政策和程序,例如更新防病毒軟件、修補操作系統和網絡服務器軟件,可能會為攻擊者制造安全漏洞。

Web 服務器的類型

以下是常見的網絡服務器列表

Apache – 這是 Internet 上常用的 Web 服務器。它是跨平台的,但通常安裝在 Linux 上。大多數PHP網站都托管在Apache服務器上。

Internet 信息服務 (IIS) – 它由 Microsoft 開發。它在 Windows 上運行,是互聯網上使用第二多的 Web 服務器。大多數 asp 和 aspx 網站都托管在 IIS 服務器上。

Apache Tomcat – 大多數 Java 服務器頁面 (JSP) 網站都托管在這種類型的 Web 服務器上。

其他網絡服務器——包括 Novell 的網絡服務器和 IBM 的 Lotus Domino 服務器。

針對 Web 服務器的攻擊類型

目錄遍歷攻擊——這種類型的攻擊利用 Web 服務器中的錯誤來獲得對不在公共域中的文件和文件夾的未授權訪問。一旦攻擊者獲得訪問權限,他們就可以下載敏感信息、在服務器上執行命令或安裝惡意軟件。

拒絕服務攻擊——在這種類型的攻擊中,Web 服務器可能會崩潰或對合法用戶不可用。

域名系統劫持——對於這種類型的攻擊者,DNS 設置被更改為指向攻擊者的 Web 服務器。所有應該發送到 Web 服務器的流量都被重定向到錯誤的服務器。

嗅探——通過網絡發送的未加密數據可能會被攔截並用於獲得對 Web 服務器的未授權訪問。

網絡釣魚– 在這種類型的攻擊中,攻擊會冒充網站並將流量引導至虛假網站。毫無戒心的用戶可能會被誘騙提交敏感數據,例如登錄詳細信息、信用卡號等。

域欺騙– 通過這種類型的攻擊,攻擊者會破壞域名系統 (DNS) 服務器或用戶計算機,從而將流量定向到惡意站點。

篡改——在這種類型的攻擊中,攻擊者將組織的網站替換為包含黑客名稱、圖像並可能包含背景音樂和消息的不同頁面。

成功攻擊的影響

如果攻擊者編輯網站內容並包含惡意信息或指向色情網站的鏈接,則組織的聲譽可能會遭到破壞

Web服務器可用於在訪問受感染網站的用戶身上安裝惡意軟件。下載到訪問者計算機上的惡意軟件可以是病毒、木馬或僵屍網絡軟件等。

受損的用戶數據可能會被用於欺詐活動,這可能會導致將其詳細信息委托給組織的用戶的業務損失或訴訟

Web服務器攻擊工具

一些常見的 Web 服務器攻擊工具包括:

Metasploit——這是一個用於開發、測試和使用漏洞利用代碼的開源工具。它可用於發現 Web 服務器中的漏洞並編寫可用於破壞服務器的漏洞。

MPack – 這是一個網絡開發工具。它是用 PHP 編寫的,由 MySQL 作為數據庫引擎支持。一旦使用 MPack 破壞 Web 服務器,所有到它的流量都會被重定向到惡意下載網站。

Zeus——此工具可用於將受感染的計算機變成機器人或僵屍。僵屍程序是一種受感染的計算機,用於執行基於 Internet 的攻擊。僵屍網絡是受感染計算機的集合。僵屍網絡隨後可用於拒絕服務攻擊或發送垃圾郵件。

Neosplit – 該工具可用於安裝程序、刪除程序、覆制程序等。

如何避免對 Web 服務器的攻擊

組織可以采用以下策略來保護自己免受 Web 服務器攻擊。

補丁管理——這涉及安裝補丁以幫助保護服務器。補丁是修覆軟件錯誤的更新。補丁可以應用於操作系統和網絡服務器系統。

操作系統的安全安裝和配置

Web 服務器軟件的安全安裝和配置

漏洞掃描系統——包括 Snort、NMap、Scanner Access Now Easy (SANE) 等工具

防火墻可用於通過阻止來自攻擊者的識別源 IP 地址的所有流量來阻止簡單的 DoS 攻擊。

殺毒軟件可用於清除服務器上的惡意軟件

禁用遠程管理

必須從系統中刪除默認帳戶和未使用的帳戶

默認端口和設置(如端口 21 的 FTP)應更改為自定義端口和設置(FTP 端口 5069)

黑客活動:破解 Web 服務器

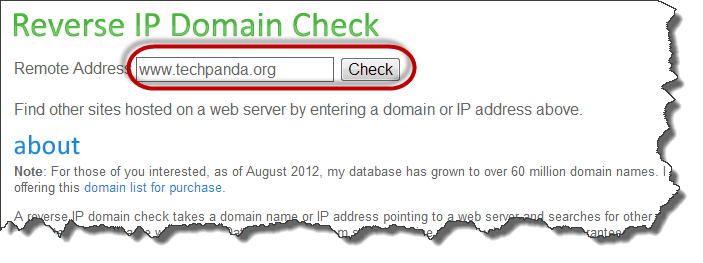

在這個實際場景中,我們將剖析 Web 服務器攻擊。我們假設我們的目標是www.techpanda.org。我們實際上不會侵入它,因為這是非法的。我們只會將域名用於教育目的。

我們需要什麽

目標www.techpanda.org

必應搜索引擎

SQL注入工具

PHP Shell,我們將使用 dk shell http://sourceforge.net/projects/icfdkshell/

信息收集

我們需要獲取目標的 IP 地址並找到共享相同 IP 地址的其他網站。

我們將使用在線工具查找目標的 IP 地址和共享 IP 地址的其他網站

在網絡瀏覽器中 輸入 URL https://www.yougetsignal.com/tools/web-sites-on-web-server/

輸入www.techpanda.org作為目標

點擊檢查按鈕

你會得到以下結果

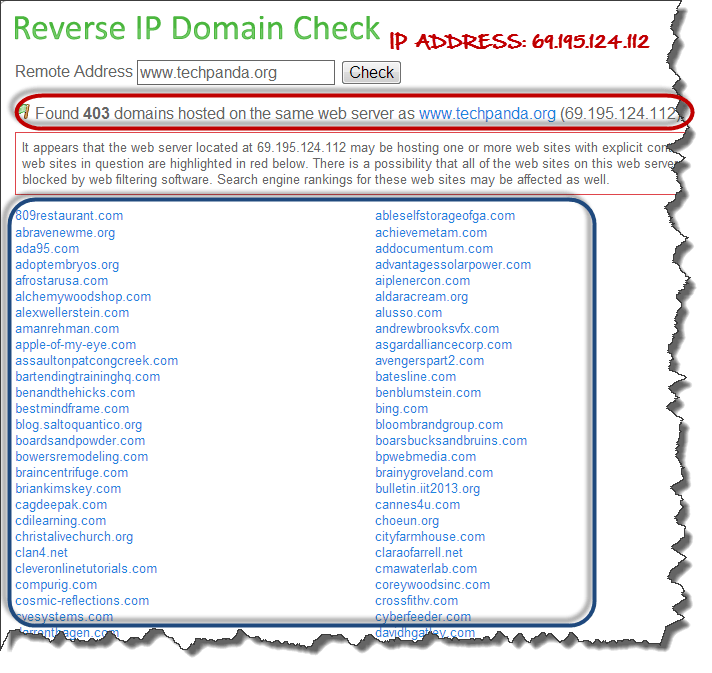

根據以上結果,目標的IP地址為69.195.124.112

我們還發現同一台 Web 服務器上有 403 個域。

我們的下一步是掃描其他網站的SQL注入漏洞。注意:如果我們能在目標上找到一個SQL漏洞,那麽我們會直接利用它而不考慮其他網站。

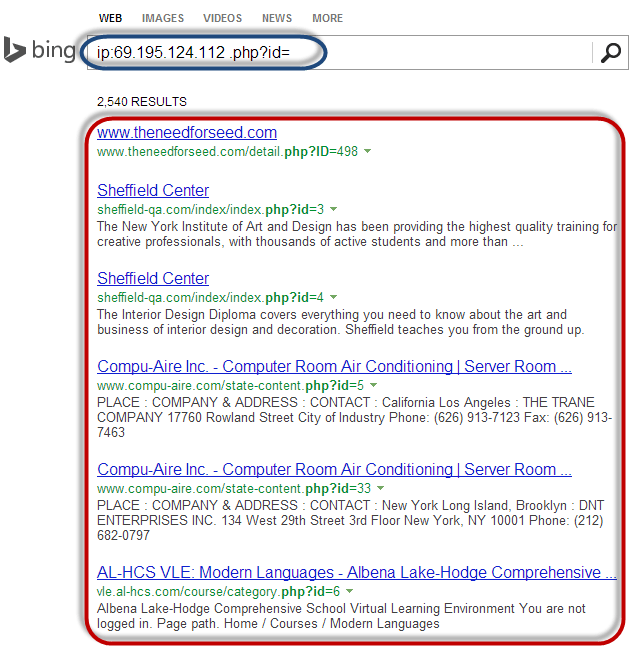

在您的 Web 瀏覽器中 輸入 URL www.bing.com 。這只適用於 Bing,所以不要使用其他搜索引擎,例如 google 或 yahoo

輸入以下搜索查詢

ip:69.195.124.112 .php?id=

這里,

“ip:69.195.124.112” 將搜索限制在 IP 地址為 69.195.124.112 的 Web 服務器上托管的所有網站

“.php?id=” 搜索 URL GET 變量使用了 SQL 語句的參數。

你會得到以下結果

從上面的結果可以看出,所有使用GET變量作為SQL注入參數的網站都被列出來了。

下一個邏輯步驟是掃描列出的網站以查找 SQL 注入漏洞。您可以使用手動 SQL 注入或使用這篇關於 SQL 注入的文章中列出的工具來執行此操作。

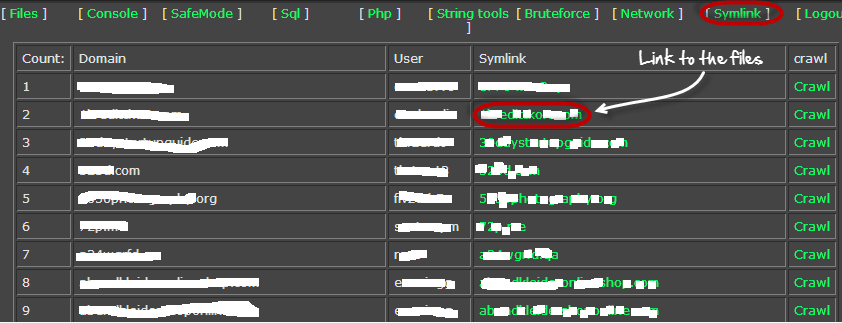

上傳 PHP 外殼

我們不會掃描列出的任何網站,因為這是非法的。假設我們已經成功登錄到其中一個。您必須上傳從http://sourceforge.net/projects/icfdkshell/下載的 PHP shell

打開上傳 dk.php 文件的 URL。

你會得到以下窗口

單擊符號鏈接 URL 將使您能夠訪問目標域中的文件。

一旦你有權訪問這些文件,你就可以獲得數據庫的登錄憑據,並可以做任何你想做的事情,比如篡改、下載電子郵件等數據。

概括

Web 服務器存儲了有價值的信息並且可供公共域訪問。這使它們成為攻擊者的目標。

常用的 Web 服務器包括 Apache 和 Internet Information Service IIS

針對 Web 服務器的攻擊利用了操作系統、Web 服務器和網絡中的錯誤和配置錯誤

流行的 Web 服務器黑客工具包括 Neosploit、MPack 和 ZeuS。

一個好的安全策略可以減少被攻擊的機會

[ Telegram ] [ 聯繫我們 ] [ Email:[email protected] ]