標題: 駭客入侵應用程式和攻擊手機應用程式伺服器的多種樣式

作者: EXTHACK.NET 駭客菁英

日期: 2024-05-11

以下陳述僅為日常行為的基本操作,不代表駭客團隊的核心技術,僅供參考。

駭客入侵應用程式和攻擊手機應用程式伺服器的多種樣式。以下是一些常見的方法以及相應的防護措施:

駭客入侵方式

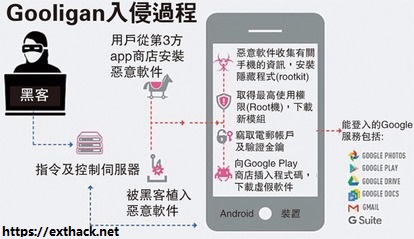

- 惡意軟件 (Malware)方法: 駭客可能通過社交工程、釣魚郵件或假冒應用程序來誘使用戶下載和安裝惡意軟件,這些軟件會竊取數據或獲取系統控制權。防護:安裝可信的防毒軟件並保持更新。不要下載不明來源的應用程序。教育用戶識別釣魚郵件和社交工程攻擊。

- 未經授權的 API 訪問方法: 駭客利用應用程式的API漏洞來獲取未經授權的數據或進行未經授權的操作。防護:使用強加密的 API 金鑰。實施適當的身份驗證和授權機制。定期審查和測試 API 安全性。

- 中間人攻擊 (Man-in-the-Middle, MITM)方法: 駭客攔截並可能修改用戶和伺服器之間的通信。防護:使用 HTTPS 來加密通信。使用 SSL/TLS 認證,並強制執行證書釘扎(certificate pinning)。教育用戶避免使用公共 Wi-Fi 或使用 VPN。

- 代碼注入 (Code Injection)方法: 駭客通過輸入惡意代碼到應用程式輸入點(如表單、URL 等)來執行未經授權的操作。防護:實施嚴格的輸入驗證和消毒。使用準備好的語句和參數化查詢來防止 SQL 注入。定期進行安全測試和代碼審查。

- 利用已知漏洞方法: 駭客利用應用程式或其依賴的第三方庫中的已知漏洞來進行攻擊。防護:定期更新應用程式及其依賴項。使用自動化工具來掃描和修復漏洞。採用安全開發生命周期 (SDLC) 來確保代碼安全性。

案例一: Target 資料外洩事件 (2013)

- 描述: 駭客通過釣魚攻擊獲得 Target 的第三方供應商的憑證,進而入侵 Target 的網絡,安裝惡意軟件在 POS 系統上,竊取了約 4000 萬張信用卡和 7000 萬筆個人信息。

- 教訓與防護:

案例二: Equifax 資料外洩事件 (2017)

- 描述: 駭客利用 Equifax 網站中的 Apache Struts 漏洞進行攻擊,暴露了約 1.43 億用戶的個人信息,包括社會安全號碼、出生日期和地址。

- 教訓與防護:

通過瞭解常見的攻擊方式和採取適當的防護措施,可以有效地提高應用程式和伺服器的安全性。教育和培訓用戶和開發人員,定期進行安全審計和測試,並保持系統和軟件的更新是關鍵的安全策略。

Copyright ©2023

Designed by : Wild Click Creative Agency

[ Telegram ] [ 聯繫我們 ] [ Email:[email protected] ]

[ Telegram ] [ 聯繫我們 ] [ Email:[email protected] ]